SAP-Sicherheit und die Bereitstellung von SAP-Zugängen

Um die beste SAP-Zugriffsbereitstellungsoption für Ihr Unternehmen zu ermitteln, ist es notwendig, die Entwicklung der SAP-Sicherheit, der Zugriffskontrolle und des Identitätszugriffsmanagements (IAM) zu untersuchen.

Lesen Sie den folgenden Artikel oder laden Sie das PDF herunter

Die Entwicklung von SAP-Sicherheit, Zugriffskontrolle (GRC) und IAM

In den Anfängen von SAP (R2) wurde den Benutzern der SAP-Zugriff über SAP-Profile zugewiesen. Daraus entwickelten sich über den Profile Generator (PFCG) SAP-Rollen. Um den Bereitstellungsprozess zu verbessern und die schleichende SAP-Autorisierung zu bekämpfen, bei der Benutzer im Laufe der Zeit unangemessene Zugriffe erben, hat SAP die Option eingeführt, der HR-Organisationsstruktur SAP-Rollen zuzuweisen. Wenn ein Benutzer in eine HR-Position in SAP verschoben wurde, erbte er automatisch die SAP-Rollen, die mit der HR-Position verknüpft waren.

Es wurden SAP Composite Roles eingeführt, die auch die Effizienz der Bereitstellung verbesserten. Eine SAP-Sammelrolle ist ein Datencontainer

für eine Gruppe von Einzelrollen. Wenn einem SAP-Benutzer eine SAP-Sammelrolle zugewiesen wird, erbt er alle Einzelrollen, die in der Sammelrolle enthalten sind.

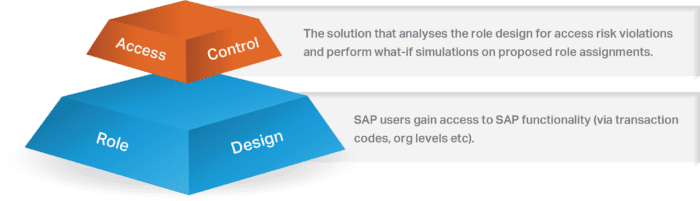

Die Zuweisung von SAP-Rollen an Benutzer, ohne deren Auswirkungen auf das Risiko zu verstehen, führte jedoch zur Geburt von Lösungen für die Zugriffskontrolle (GRC).

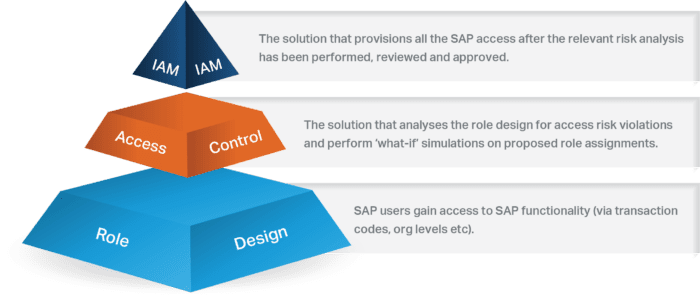

Anfänglich analysierten Zugriffskontrolllösungen in erster Linie SAP-Systeme auf Verletzungen des Zugriffsrisikos und führten "Was-wäre-wenn"-Simulationen des Zugriffsrisikos für vorgeschlagene Rollenzuweisungen durch. Im Zuge der Weiterentwicklung der Zugriffskontrolllösungen wurden zusätzliche Funktionen hinzugefügt, um Benutzerzugriffsüberprüfungen und die Bereitstellung von Rollen durchzuführen. Für die Rollenbereitstellung wurde das Konzept einer Business Role eingeführt. Eine Benutzerrolle ähnelt einer SAP-Sammelrolle insofern, als sie ein Datencontainer für eine Gruppe von Rollen ist. Wenn einem Benutzer eine Benutzerrolle zugewiesen wird, erbt er alle Rollen, die dieser Benutzerrolle zugeordnet sind.

In den meisten Zugriffskontrolllösungen ist eine Business Role flexibler als eine SAP Composite Role und ermöglicht in vielen Fällen eine Teilzuweisung. Wenn z.B. ein Sachbearbeiter in der Kreditorenbuchhaltung nur 80 % der Funktionalität der Benutzerrolle ACCOUNTS_PAYABLE_-CLERK benötigt, kann er teilweise zugeordnet werden. Eine SAP-Sammelrolle ist weniger flexibel, da nach der Zuweisung alle zugehörigen Einzelrollen für den Benutzer verfügbar sind. Dies kann die Risikobeseitigung (Rollenbereinigung) erschweren, da die Aktivitäten einer Gruppe von Benutzern berücksichtigt werden müssen. Wenn Sie eine SAP-Einzelrolle aus einer Sammelrolle entfernen, wirkt sich dies auf alle Benutzer aus, die der Sammelrolle zugewiesen sind.

IAM-Lösungen wurden eingeführt, um eine Identität in der gesamten IT-Landschaft zu verwalten und den Joiner-Mover-Leaver-Prozess zu erleichtern. Da IAM-Lösungen den Zugriff auf mehrere Systeme und Lösungen ermöglichen könnten, glaubten viele, dass dies alle bisherigen Herausforderungen bei der Bereitstellung lösen und das Onboarding und die Benutzerbereitstellung erheblich effizienter machen würde. IAM-Lösungen verfügen auch über ein Business Role-Konzept, das leistungsfähiger ist als die Zugriffskontrolllösung Business Roles. Die Geschäftsrollen der Zugriffskontrolllösung sind auf Rollen aus den SAP-Systemen beschränkt, während die Geschäftsrollen der IAM-Lösung Rollen aus mehreren Systemen (SAP und Nicht-SAP) abdecken.

Utopie? Nicht ganz

Die nahtlose Integration zwischen Zutrittskontrolllösungen und IAM-Lösungen hat sich in der Realität als Herausforderung erwiesen und verhindert, dass Unternehmen von einer symbiotischen Beziehung zwischen Risikomanagement und Bereitstellung profitieren. Infolgedessen müssen Unternehmen entscheiden, welche dieser Lösungen eine der sich überschneidenden Aufgaben oder Funktionen ausführen soll.

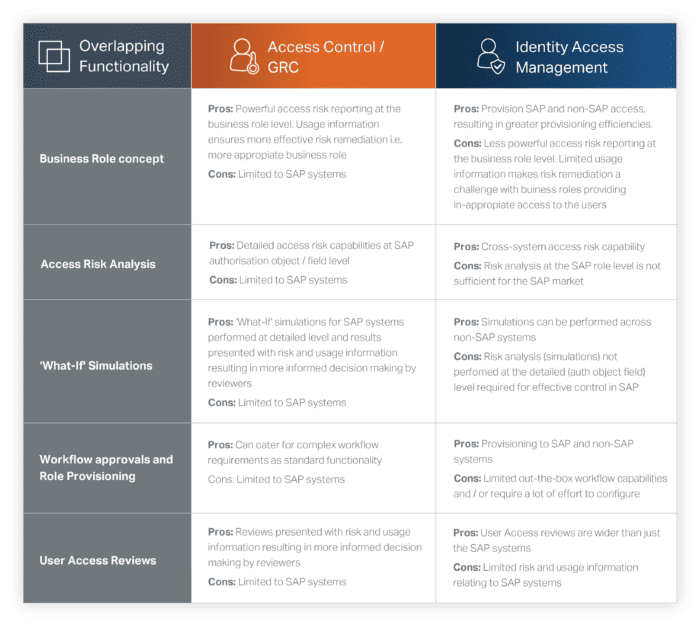

Im Folgenden finden Sie eine Liste einiger überlappender Funktionen, die sowohl in der Zugriffskontroll- als auch in der IAM-Lösung ausgeführt werden können:

Die Wahl der richtigen Lösung für jede Funktion ist entscheidend, um die gewünschten Geschäftsziele eines Unternehmens zu erreichen. Jede Lösung hat ihre eigenen Vor- und Nachteile, abhängig von Faktoren wie den Geschäftszielen, der Art der Systeme und Anwendungen und der Anzahl der Lösungen im Umfang.

Für Unternehmen mit einem großen SAP-Fußabdruck ist das Management des Zugriffsrisikos wichtig, und es ist wichtig, die Effizienz der Bereitstellung mit einer effektiven Zugriffskontrolle in Einklang zu bringen. Wenn eine IAM-Lösung für die Durchführung überlappender Aktivitäten ausgewählt wird, wird das gewünschte Maß an Zugriffsrisikomanagement möglicherweise nicht erreicht. Für diese Organisationen kann die Verwendung der Zugriffskontrolllösung für die Bereitstellung des SAP-Zugriffs das gewünschte Ergebnis erzielen.

Wenn ein Unternehmen nur einen geringen SAP-Fußabdruck hat und keine detaillierte Risikoanalyse für den SAP-Zugriff benötigt, kann eine IAM-Lösung ausreichen.

Die Wahl der Lösung hängt von den Bedürfnissen des Unternehmens ab.

Ist ein Hybridmodell der richtige Weg?

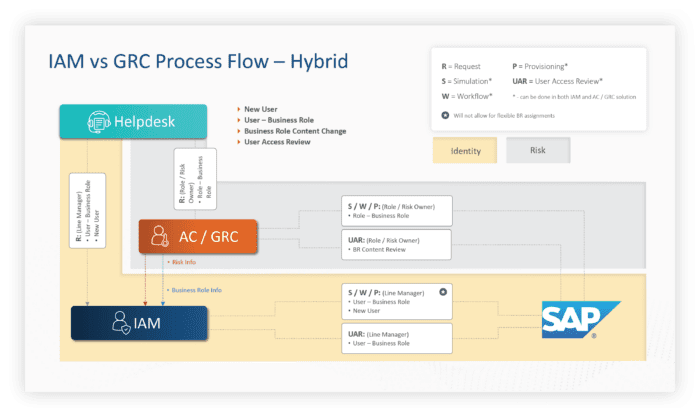

Um die Effizienz der Bereitstellung mit einem effektiven Zugriffsrisikomanagement in Einklang zu bringen, kann ein hybrides Modell in Betracht gezogen werden.

Für diejenigen Organisationen, die über einen großen SAP-Fußabdruck verfügen und/oder viel Wert auf ein effektives Zugriffsrisikomanagement legen, kann eine Zugriffskontrolllösung für alle überlappenden Aktivitäten der SAP-Systeme verwendet werden, während eine IAM-Lösung für

alle Nicht-SAP-Systeme.

Eine weitere Möglichkeit besteht darin, die Zugriffskontrolllösung für das Design der Business Rollen zu verwenden und diese dann in der IAM-Lösung für die Bereitstellung zu replizieren. Durch die Definition von Geschäftsrollen in der Zugriffskontrolllösung können historische Nutzungsdaten und Informationen zum Zugriffsrisiko verwendet werden, um geeignete Benutzerrollen für die zugewiesene Benutzergruppe zu erstellen.

Ein hybrides Modell hat zwar seine Nachteile, wie z. B. die Anforderung, dass bestimmte Geschäftsanwender ihre Aktivitäten in zwei verschiedenen Systemen ausführen müssen, aber es kann das Unternehmen in die Lage versetzen, seine Anforderungen an ein effektives SAP-Zugriffsrisikomanagement zu erfüllen und gleichzeitig die Effizienz der SAP-Benutzerbereitstellung auf ein akzeptables Niveau zu verbessern.

Schlussfolgerungen

Alle Ansätze haben ihre Vor- und Nachteile, und es gibt keine Einheitslösung. Bei der Entscheidungsfindung ist es entscheidend, die Anforderungen, Geschäftsziele, den SAP-Fußabdruck und die Prioritäten des Risikomanagements Ihres Unternehmens zu berücksichtigen.

Um die beste Entscheidung zu treffen, ist es wichtig, dass die SAP-Sicherheits- und Cyber-Teams zusammenarbeiten und jeden Anwendungsfall diskutieren und diskutieren, um die optimale Lösung für das Unternehmen auszuwählen.

Ein hybrides Modell kann das kleinere aller Übel sein und die beste Balance zwischen der Effizienz der Bereitstellung und einem effektiven Zugriffsrisikomanagement bieten.